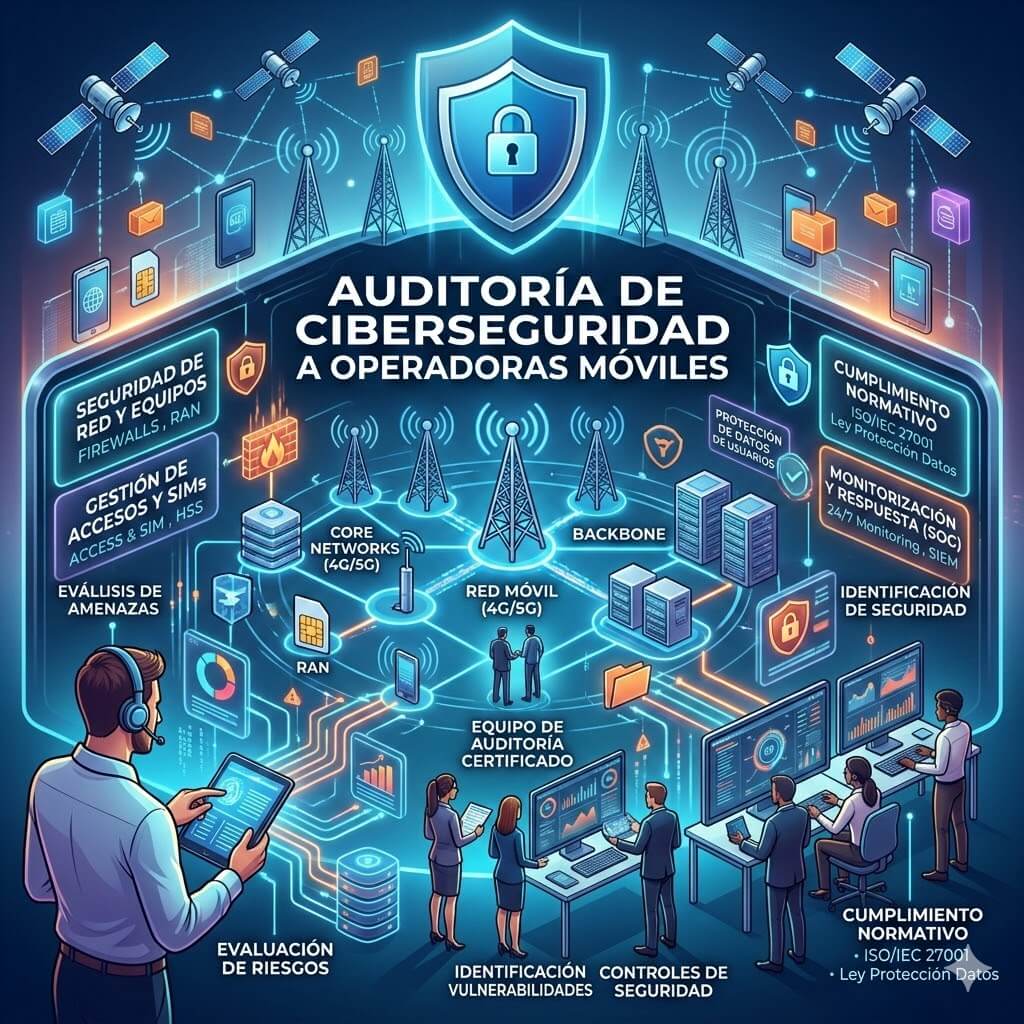

Auditoría Ciberseguridad a operadoras Móvil

En un mundo donde la conectividad es el oxígeno de la economía digital, la auditoría ciberseguridad a operadoras móvil se ha transformado en un pilar innegociable. Las operadoras no solo gestionan llamadas; administran una gran cantidad de información sensible que fluye a través de cada aplicación móvil en dispositivos Android e iOS.

Realizar una auditoría de seguridad permite a estas organizaciones detectar fallos antes de que un atacante los explote. Este proceso no es un simple trámite, sino una estrategia integral para mitigar los riesgos y asegurar la confianza del usuario final.

Implementar una auditoría de aplicaciones móviles garantiza que cada interacción, desde el cierre de sesión hasta el almacenamiento de datos, cumpla con estándares internacionales. Para las operadoras, la seguridad de aplicaciones móviles es sinónimo de continuidad operativa.

Al analizar el código fuente y el comportamiento en tiempo de ejecución, las empresas pueden identificar vulnerabilidades que de otro modo quedarían ocultas, protegiendo así la privacidad de los datos y la reputación de la marca en un mercado altamente competitivo.

- ¿Qué es una auditoría ciberseguridad a operadoras móvil y por qué es vital?

- Tipos de auditorías de seguridad para infraestructuras móviles

- Beneficios estratégicos de realizar una Auditoría Ciberseguridad a operadoras Móvil

- Lista de verificación de una Auditoría Ciberseguridad a operadoras Móvil: Pasos esenciales para operadoras

-

Preguntas Frecuentes sobre Auditoría de Seguridad Móvil

- ¿Qué requisitos de seguridad son indispensables para una operadora?

- ¿Cómo se detectan las vulnerabilidades de seguridad más críticas?

- ¿Es seguro almacenar datos sensibles localmente en el dispositivo?

- ¿Con qué frecuencia se debe realizar cada auditoría?

- ¿Qué diferencia hay entre una auditoría estándar y una Auditoría Ciberseguridad a operadoras Móvil?

- ¿Cuáles son los fallos de seguridad más comunes en el sector?

- ¿Por qué es fundamental la formación en materia de seguridad?

- ¿Qué metodologías se usan para encontrar vulnerabilidades en aplicaciones?

- ¿Qué importancia tiene la seguridad móvil en el cumplimiento legal?

- ¿Cuándo se debe realizar un análisis estático del código?

- Conclusión de la Auditoría Ciberseguridad a operadoras móvil: El Futuro de la Confianza Digital

¿Qué es una auditoría ciberseguridad a operadoras móvil y por qué es vital?

Una auditoría de seguridad móvil es un proceso exhaustivo diseñado para evaluar la postura de seguridad de las plataformas y redes que sostienen los servicios de telecomunicaciones.

Consiste en analizar tanto la infraestructura de red como cada aplicación específica que la operadora ofrece a sus clientes. El objetivo primordial es encontrar vulnerabilidades que podrían permitir a los ciberdelincuentes acceder a información confidencial, como credenciales de usuario o datos de facturación.

¿Por qué es tan importante realizar una Auditoría Ciberseguridad a operadoras Móvil de forma periódica?

Sin una verificación de auditoría de seguridad constante, las operadoras quedan expuestas a una violación de datos masiva. Las brechas en el sector telecomunicaciones han aumentado considerablemente en los últimos años, lo que subraya la necesidad de establecer controles de seguridad robustos que protejan tanto el sistema operativo como la capa de aplicación.

¿Cuáles son los principales riesgos asociados con las aplicaciones móviles de operadoras?

Las operadoras enfrentan desafíos únicos debido al volumen de datos de los usuarios que manejan. Un problema de seguridad en una aplicación móvil de autogestión puede exponer el flujo de datos de millones de personas.

Los riesgos más comunes incluyen el almacenamiento inseguro de información sensible, la falta de cifrado en la transmisión y el uso de componentes de software obsoleto. Estos fallos son el punto de entrada ideal para realizar ingeniería inversa y comprometer el dispositivo móvil del cliente.

Tipos de auditorías de seguridad para infraestructuras móviles

Existen diversos tipos de auditorías de seguridad que las operadoras deben considerar para garantizar una protección adecuada.

La primera es el análisis estático (SAST), donde se examina el código fuente de la aplicación sin ejecutarla, buscando patrones de programación inseguros.

La segunda es el análisis dinámico (DAST), que consiste en ejecutar la aplicación en un entorno controlado para observar cómo interactúa con el sistema operativo Android o iOS y cómo gestiona la memoria en tiempo real.

Además de estas, las pruebas de penetración (pentesting) son fundamentales. En este escenario, un profesional de seguridad simula ataques reales para intentar vulnerar la seguridad en aplicaciones. Este enfoque práctico ayuda a las organizaciones a comprender cómo un atacante vería su sistema.

Según el OWASP Mobile Application Security Verification Standard (MASVS), combinar estos métodos es la única forma de garantizar que se han evaluado todas las vulnerabilidades posibles, desde el ciclo de vida del desarrollo hasta el despliegue final.

¿Cómo ayuda OWASP a mejorar la seguridad de las aplicaciones?

El proyecto OWASP proporciona la lista de verificación de auditoría más reconocida a nivel mundial. Al seguir sus lineamientos, las operadoras pueden garantizar el cumplimiento de las mejores prácticas internacionales.

Utilizar el estándar de Mobile Application Security de OWASP permite identificar vulnerabilidades críticas, como la manipulación de la lógica de negocios o la autenticación débil, asegurando que las inversiones en seguridad se dirijan a las áreas de mayor riesgo.

Beneficios estratégicos de realizar una Auditoría Ciberseguridad a operadoras Móvil

Invertir en una Auditoría Ciberseguridad a operadoras Móvil, no es solo una medida defensiva, es una ventaja competitiva. El beneficio más inmediato es la protección de datos de carácter personal.

Cuando una operadora demuestra que protege los datos de sus abonados, reduce drásticamente la tasa de abandono (churn rate). Además, realizar este proceso de forma proactiva permite mitigar los riesgos legales y financieros asociados a multas por incumplimiento de normativas de privacidad.

Otro beneficio clave es la optimización del desarrollo de aplicaciones. Al integrar la ciberseguridad desde las etapas iniciales, se evitan costosos parches de emergencia tras el lanzamiento.

Un informe detallado de auditoría de seguridad proporciona una hoja de ruta clara para los desarrolladores, indicando exactamente qué medidas de seguridad deben reforzarse ante nuevas vulnerabilidades.

En última instancia, esto mejora la postura de seguridad general y fomenta una cultura de seguridad por diseño dentro de la organización.

- Confianza del Cliente: El 80% de los usuarios prefiere servicios que publican sus certificaciones de seguridad.

- Cumplimiento Normativo: Garantizan el cumplimiento normativo (GDPR, leyes locales) evitando sanciones millonarias.

- Detección Temprana: Identifica deficiencias de seguridad antes de que se conviertan en una brecha de seguridad pública.

Lista de verificación de una Auditoría Ciberseguridad a operadoras Móvil: Pasos esenciales para operadoras

Para realizar una auditoría exitosa, es imperativo seguir una lista de verificación exhaustiva.

El primer paso debe ser siempre la definición del alcance: Una vez definido, se procede al almacenamiento de datos, verificando que ninguna información privada se guarde en texto plano en el dispositivo. La detección de fugas de información a través de logs o caché es un punto crítico en esta fase.

Posteriormente, se debe evaluar la comunicación con el servidor. Se debe analizar si el flujo de datos está cifrado mediante protocolos robustos (TLS 1.3). Finalmente, la auditoría debe incluir una revisión de los mecanismos de autorización.

Muchas empresas olvidan verificar si un usuario puede acceder a datos de otro mediante la manipulación de IDs en las peticiones API. Un proceso de auditar correctamente estos puntos asegura que la aplicación móvil sea un fuerte inexpugnable ante ciberdelincuentes.

Preguntas Frecuentes sobre Auditoría de Seguridad Móvil

¿Qué requisitos de seguridad son indispensables para una operadora?

Toda operadora debe cumplir con protocolos de cifrado de extremo a extremo, autenticación multifactor y el aislamiento de procesos en el dispositivo. Estos requisitos de seguridad actúan como la primera línea de defensa para evitar que datos técnicos de la red se filtren a través de la interfaz de usuario.

¿Cómo se detectan las vulnerabilidades de seguridad más críticas?

La detección se logra combinando pruebas manuales con herramientas de análisis automatizadas. Estas herramientas permiten escanear miles de líneas de código en segundos para hallar debilidades en la configuración de permisos o en el manejo de sesiones.

¿Es seguro almacenar datos sensibles localmente en el dispositivo?

Lo ideal es no almacenar información crítica (como tokens de acceso o datos bancarios) en el almacenamiento local. Si es estrictamente necesario, se debe utilizar el almacén de llaves en el caso de aplicaciones móviles Android para asegurar que la información esté cifrada por hardware.

¿Con qué frecuencia se debe realizar cada auditoría?

Se recomienda que cada auditoría se ejecute de forma trimestral o tras cualquier cambio realizado en el código que afecte a la arquitectura de red. La seguridad de datos es un proceso dinámico que no puede depender de una revisión anual única.

¿Qué diferencia hay entre una auditoría estándar y una Auditoría Ciberseguridad a operadoras Móvil?

La auditoría de la aplicación móvil en operadoras es más compleja, ya que no solo analiza la interfaz, sino también los protocolos de comunicación con la infraestructura de red (como 5G o protocolos SS7/Diameter) para evitar ataques de interceptación.

¿Cuáles son los fallos de seguridad más comunes en el sector?

Los fallos de seguridad suelen residir en APIs mal protegidas y en la falta de validación de entradas. Estos errores permiten a un atacante saltarse las restricciones de consumo de datos o acceder a perfiles de otros clientes sin autorización.

¿Por qué es fundamental la formación en materia de seguridad?

El equipo de desarrollo debe estar actualizado en la última materia de seguridad para evitar errores humanos. Un desarrollador consciente de los riesgos escribirá código más limpio y resistente a ataques de inyección.

¿Qué metodologías se usan para encontrar vulnerabilidades en aplicaciones?

Se utilizan marcos de trabajo como OWASP MASVS y MSTG. Estas metodologías ofrecen pasos estructurados para encontrar vulnerabilidades en aplicaciones mediante el análisis del sistema de archivos, la comunicación de red y la interacción con otras apps.

¿Qué importancia tiene la seguridad móvil en el cumplimiento legal?

La seguridad móvil es el núcleo del cumplimiento de las normas internacionales como el GDPR. Sin una auditoría que certifique la protección de los datos, las operadoras se enfrentan a sanciones que pueden alcanzar el 4% de su facturación global anual.

¿Cuándo se debe realizar un análisis estático del código?

El equipo de calidad debe realizar un análisis estático (SAST) antes de cada compilación final. Esto ayuda a detectar seguridad que podrían verse comprometida por bibliotecas de terceros o dependencias desactualizadas antes de que lleguen al usuario final.

Conclusión de la Auditoría Ciberseguridad a operadoras móvil: El Futuro de la Confianza Digital

La auditoría ciberseguridad a operadoras móvil no es un gasto, sino una inversión en la resiliencia del negocio. En un entorno donde las aplicaciones bancarias y los servicios de identidad digital dependen de la conectividad móvil, cualquier debilidad técnica puede escalar hasta convertirse en una crisis nacional.

Las operadoras que ignoran la necesidad de analizar su infraestructura están destinadas a perder la confianza de sus usuarios y la estabilidad de sus sistemas.

Asegurar que su aplicación cumple con los más altos estándares de ciberseguridad es hoy la mejor estrategia de retención de clientes. La prevención proactiva es, sin duda, la herramienta más poderosa contra el cibercrimen moderno.

No espere a que ocurra una filtración de datos para actuar. Contáctenos hoy mismo para solicitar una auditoría de seguridad móvil profesional y reciba un informe detallado con las acciones inmediatas para blindar su plataforma.

Deja un comentario